Warum gerade alle über “Agentic KI” reden und wieso es wichtig ist

Viele kennen KI inzwischen nicht nur als Chat: Frage rein, Text raus. Prominente Agentensysteme wie Openclaw (früher Moltbot) demonstrieren beispielhaft die kontinuierliche Weiterentwicklung von KI-Systemen: Sie sind nicht nur “Antwortmaschinen”, sondern können (je nach Setup) auch Aktionen ausführen wie zum Beispiel Dateien lesen und schreiben, Shell‑Kommandos ausführen, im Web navigieren oder über Messenger mit dir “wie ein Kollege” kommunizieren.

Agentic Systeme sind vor allem dann spannend, wenn du wiederkehrende Informations‑ und Orga‑Arbeit automatisieren willst (Monitoring, Zusammenfassungen, Reports, APIs aufrufen) und weniger, wenn du einfach nur bessere Texte brauchst (dafür reicht oft ein normaler Chat).

ZeroClaw im Klartext und warum es für mich eine gute Alternative ist

OpenClaw beschreibt sich selbst als “AI that actually does things”, zum Beispiel Aufräumen der Inbox, E‑Mails senden, sowie Kalender verwalten, und wird bedient über Chat‑Apps, die man ohnehin nutzt. ZeroClaw ist eines von vielen OpenClaw-Klonen bzw. Forks und positioniert sich ähnlich wie ein persönlicher Assistent, den man auf eigenen Geräten betreibt und der über verschiedene Kanäle antworten kann.

Vorab: Vieles in diesem Guide funktioniert nicht out-of-the-box und das Setup erfordert doch etwas Know-How, insbesondere wenn man, wie in meinem Fall, ZeroClaw im Web verfügbar machen will. Beispielsweise hat mir die KI vorgeschlagen, den Workspace-Ordner mit 777-Berechtigungen zu versehen; damit wäre meine zentrale Konfiguration im Web sichtbar gewesen. Einmal aufgesetzt kommt man allerdings sehr gut damit zurecht, insbesondere wenn man auch schon Claude Code etc. nutzt.

Der zentrale Grund, warum es für mich als Alternative zu OpenClaw interessant ist, lässt sich in drei Punkten zusammenfassen:

- Ressourcen‑Effizienz. ZeroClaw wirbt sehr offensiv mit geringem RAM‑Footprint und schnellen Starts und stellt dazu sogar einen reproduzierbaren Benchmark‑Snapshot gegenüber OpenClaw bereit (u. a. RAM “< 5MB” vs “> 1GB” und Cold‑Start “< 10ms” vs “> 500ms”, inkl. Hinweis auf Node.js‑Overhead bei OpenClaw). Für “immer‑an”‑Setups auf kleinen Servern oder schwacher Hardware ist das ein echter, praktischer Vorteil.

- Sicherheits‑Leitplanken als Default‑Denke. ZeroClaw dokumentiert ein Defense‑in‑Depth‑Modell mit Autonomie‑Stufen, Workspace‑Isolation, Blocklisten für kritische Pfade (z. B. /etc, ~/.ssh), Command‑Allowlisting und Rate‑Limiting/Kosten‑Caps; Features, die mir mehr Kontrolle geben, was die KI auf meinem System darf und was nicht.

- Migrationspfad. Wenn du bereits OpenClaw nutzt, gibt es einen expliziten “Migrate from OpenClaw”-Pfad, der u. a. Workspace/Memories übernehmen und Konfiguration von JSON nach TOML konvertieren soll.

Ein Bonus: Bei Ökosystem‑Tools können sich Nutzungsmodelle sehr schnell ändern. Beispiel: Anthropic hat Anfang April 2026 die Nutzung von OpenClaw über normale Claude‑Subscriptions eingeschränkt und zusätzliche Kosten verlangt. Die Richtung ist klar: Tool‑Usage ≠ Standard‑Abo‑Nutzung. In so einer Lage sind „Provider-Agnostik“ und schnelles Umrouten (API‑Keys, lokale Endpoints, Failover) für viele Teams nicht nur “nice to have”, sondern Betriebssicherheit.

Exkurs zu OpenClaw, damit der Vergleich fair ist

OpenClaw ist extrem populär, wird auf GitHub (Stand Anfang April 2026) mit sehr hohen Bewertungen geführt und hat eine enorme Community‑Dynamik. In der Selbstdarstellung steht die Idee: “Du schreibst dem Agenten in deinem Chat, und er erledigt Aufgaben für dich”, inklusive Integrationen und Automationen.

Wie es grob funktioniert: Es gibt einen “Gateway” als Kontroll- und Kommunikations-Zentrale, an die UIs, Clients, Tools und Events andocken. Dazu kommt ein Skill-Konzept: Skills sind im Prinzip paketierte Fähigkeiten oder Integrationen, die in einem Registry-Modell (ClawHub) auffindbar und installierbar sind. Dieses Konzept ist auch bei Claude Cowork / Code im Einsatz.

Warum ich OpenClaw trotzdem als Referenz wichtig finde: Es hat sich herausgestellt, dass “Chat‑first + Actions” bei privaten wie beruflichen Workflows funktioniert, auch für Scheduling/Automation‑Denke, die in der Community offen diskutiert und dokumentiert wird. Für den richtigen Use Case ist das ein sehr mächtiges System.

Was ZeroClaw kann und wie es funktioniert

ZeroClaw beschreibt sich als “personal AI assistant”, der dir auf Kanälen antwortet und zusätzlich ein Web-Dashboard zur Kontrolle und zum Monitoring anbietet. Der Kern ist dabei ein sehr operatives Baukasten‑Prinzip:

Der Gateway ist die Steuerzentrale: Er kann als Webhook‑Server/Dashboard laufen und bildet den Control‑Plane des Systems.

Channels sind die “Ein-/Ausgänge”, über die du mit dem Agenten redest. Praktisch heißt das: Du kannst ZeroClaw an Chat‑Oberflächen koppeln (z. B. über WhatsApp, Telegram, Slack oder Discord), ohne dass du dir eine eigene UI bauen musst.

Providers sind die Modell-Anbindung: In der offiziellen Config‑Doku siehst du, dass du Model‑Routing/“Hints” definieren kannst (z. B. ein “local”-Hint auf Ollama‑Modelle, ein “reasoning”-Hint auf ein stärkeres Modell) und dass es Provider‑spezifische Settings gibt.

Tools sind das, was den Unterschied zwischen Chatbot und Agent ausmacht: Shell, File‑I/O, Browser/Web‑Fetch/Search, Git‑Operationen, aber auch Integrationen wie Notion/Jira/Google‑Workspace‑Themen werden in der Feature‑Liste genannt. (Wichtig: Ob du sie aktivierst und wie du sie absicherst, ist deine Verantwortung.)

Autonomie & Sandbox sind der Sicherheits‑Unterbau: ZeroClaw dokumentiert Autonomie‑Level (in verschiedenen Stellen als ReadOnly/Supervised/Full bzw. approve/supervised/auto beschrieben) und koppelt sie mit Workspace‑Scoping, Allowlists und globalen Verbots‑Pfaden.

Scheduler/Cron ist das Automatisierungs‑Herz: In der offiziellen Wiki‑Doku wird der Scheduler als Engine beschrieben, die sowohl Shell‑Commands als auch Agent‑Prompts auf Zeitplänen ausführt, dabei Security‑Policies erzwingt und Ergebnisse optional über Channels zustellen kann. Damit wird der “24/7‑Assistent” praktisch möglich, weil du nicht an eine offene Terminal‑Session auf deinem Laptop gebunden bist. Es funktioniert wunderbar auf meinem Smartphone und frisst weniger Tokens und Ressourcen (sowie Kosten) als z.B. Claude Dispatch (Remote Service von Claude Cowork).

Zusammengefasst:

Es ist auf “always‑on” und “small footprint” optimiert, genau das, was du brauchst, wenn du einen Agenten als Dienst auf einem kleinen Server laufen lassen willst.

Es hat eine sehr explizite Sicherheits‑Sprache: Pairing, Workspace‑Grenzen, Allowlists, Rate‑Limits, verbotene Pfade; man muss das zwar verstehen, aber es ist immerhin als Standard dokumentiert.

Es ist “Provider‑agnostisch” gedacht: lokale Modelle vs. Cloud‑Modelle sind ein Routing‑Problem; das ist für Kosten, Datenschutz und Ausfallsicherheit entscheidend.

Metrik | ZeroClaw (Rust) | OpenClaw (Node.js) | Vergleich |

Kaltstartzei | ~15 ms | ~2.800 ms | ZeroClaw ist ca. 186x schneller |

RAM (Idle) | ~8 MB | ~180 MB | ZeroClaw benötigt ca. 22x weniger RAM |

RAM (Aktiv) | ~25 MB | ~450 MB | OpenClaw skaliert bis über 1 GB |

Durchsatz | ~380 Req/s | ~85 Req/s | ZeroClaw verarbeitet ca. 4,5x mehr Anfragen |

Quelle: https://www.zeroclaw.dev/compare/zeroclaw-vs-openclaw.html

ZeroClaw Setup Video

Konkrete Beispiele für Marketer, Unternehmen und Product Owner

Meine Ziele mit ZeroClaw

Ich bin auf ZeroClaw gestoßen, als ich auf der Suche nach einem KI-Agenten war, den ich auf einem Server mit überschaubaren Kosten 24/7 laufen lassen kann und über meine Shell, aber auch über mein Smartphone (WhatsApp und Slack) steuern kann. Dabei hatte ich Use Cases im Sinne wie:

- Tägliche / Weekly Updates zu Tech- und KI-Trends

- Laufende Erstellung von Social Media und Blog Posts, die nach Freigabe veröffentlicht werden können

- Einfache Frage & Antworten Möglichkeiten zu persönlichen wie auch beruflichen relevanten Informationen

- Proaktive Reminder und Empfehlungen auf Basis meiner Notizen z.B. “Hey, deine To-Do-Liste wird immer länger…”

- Suche von YouTube-Videos und Bewertung, ob diese für mich Sinn machen, um sie dann in meine Obsidian Inbox zu “clippen”

- Einfache Talk-To-Your-Data Cases wie Traffic, Sichtbarkeit meiner Seiten etc.

- Für den privaten Gebrauch auch ein Service, der mich auf Basis meines Kalenders erinnert eine Reise zu organisieren inkl. Flug- und Hotelvorschläge via Booking MCP.

→ Das alles über einen zentralen Kanal und mobil erreichbar.

In meinem Setup habe ich ZeroClaw als Docker auf einem Server mit Plesk eingerichtet. Der Vorteil von Docker ist, dass alle Pakete etc. im Docker laufen und nicht auf meinem Server. Das empfiehlt sich auch bei Claude Code Projects etc.

Die erste Herausforderung war, die Shared Folder zwischen Docker und Server mit den richtigen Benutzern und Permissions einzurichten und einen Nginx als Proxy zu konfigurieren, der mit WebUI über meine Domain verfügbar ist. Am besten hier den User “zeroclaw”, der im Docker benutzt wird, auch auf dem Server mit derselben UID anlegen. Da es keinen Hosted-Service von ZeroClaw gibt, bietet es sich an, dem Server Admin eures Vertrauens, euch das einmal komplett einrichten zu lassen, um mögliche Sicherheitsrisiken zu vermeiden.

Mögliche Use Cases mit ZeroClaw (oder ähnliche OpenClaw Klone)

Ich schreibe das bewusst als “Use‑Case‑Skizzen”, nicht als Versprechen. Ob es bei dir sofort klappt, hängt stark davon ab, welche Tools/Channels du aktivierst und wie sauber du Policies setzt. Leider erfordert das Setup etwas Zeit und man sollte sich mit der zentralen Konfiguration config.toml beschäftigen.

Marketing‑Beispiel: Trendradar plus Weekly Review

Idee: Ein Agent, der dir täglich (oder wöchentlich) einen kompakten Überblick liefert: “Was ist neu, was ist relevant, was sollte ich prüfen?” Das ist nicht Magie, es ist Scheduling + Web-Recherche + Zusammenfassung + Zustellung in deinen Chat. ZeroClaw hat dafür die Bausteine: Web-Tools (Fetch/Search/Browser), Scheduler im Daemon-Betrieb und Delivery über Channels.

Der Scheduler startet einen Agent‑Job, der (innerhalb deiner Domain‑Allowlist) Quellen abklappert, die Ergebnisse zusammenfasst und die Zusammenfassung in deinen Messenger/Team-Chat postet. Domain‑Allow Lists und Sicherheits-Level sind hierbei entscheidend, damit “Web‑Navigation” nicht unkontrolliert eskaliert.

Marketing‑Beispiel: Content‑Erstellung mit “Briefing → Draft → Versand‑Entwurf”

Wenn du Integrationen wie Notion/Google‑Workspace‑Workflows nutzt (z. B. Briefings/Notizen in Notion, Abstimmungen per Mail), kannst du den Agenten als “Zusammenfasser + erster Entwurf” einsetzen: Er liest ein Briefing aus deinem Workspace, generiert Varianten und legt Ergebnisdateien wieder im Workspace ab.

Projekt-Manager / Product‑Owner‑Beispiel: Ticket‑Digest und Priorisierungs‑Vorarbeit

Als PO willst du nicht, dass ein Agent Tickets “autark umsortiert”, aber du willst, dass er dir die Vorarbeit abnimmt: Jira‑Board scannen, Dupes markieren, Zusammenhänge erklären, Release-Notes-Rohfassung erstellen, Risiken hervorheben. ZeroClaw nennt Jira als Tool‑Kategorie und bietet eine Memory‑/Workspace‑Logik, um sich an diese Zusammenhänge “zu erinnern”.

Projekt-Manager / Product‑Owner‑Beispiel: Release‑Kommunikation in den Team‑Chat

Ein PO‑Klassiker sind wiederkehrende Kommunikationsaufgaben: “Was ist diese Woche shipped?”, “Welche Bugs sind kritisch?”, “Was blockiert?”. Das ist prädestiniert für Cron/Daemon + Zustellung in einem Kanal. Der Scheduler kann Agent-Prompts zeitgesteuert ausführen und Ergebnisse über Channels liefern; ganz nach deinem Muster und deinen Prioritäten.

Mein Fazit

Es ist aktuell eher eine gut gemachte Spielwiese mit echten Stärken, man braucht aber Zeit, um das System zu verstehen und noch mehr, um alles zu konfigurieren.

Ich habe auch Openfang (https://www.openfang.sh/) ausprobiert. Das hat allerdings eine deutlich kleinere Community, keinen aktuellen Docker-Container und für meine Use Cases keinen relevanten Unterschied zu ZeroClaw.

Für Digital Loop war es mir auch wichtig, ein Gefühl für solche KI-Systeme und OpenClaw Forks zu bekommen. Für mich sieht es aus, dass ähnlich wie die Crypto-ICOs/IPOs vor ein paar Jahren, Viele in ihren Whitepaper sehr viel versprechen, aber die meisten sich nicht durchsetzen werden.

Mir ging es auch darum einzuschätzen ob daraus nicht z.B. ein Service in unserem Digital Loop Portfolio entsteht wie “KI Agenten System Setup” oder “Audits, Monitoring mit anschließender Optimierung” etc. Das Vorgehen ist ähnlich wie bei unseren Product- oder MarTech-Projekten: Business Workflows und Aufgaben identifizieren und mappen → Ziel-Workflows designen (“wo und wie hilft mir KI?”) → Setup und Implementierung → Roll-Out und Kunden onboarden → Iterative Optimierungen. Hier sehe ich für technische Dienstleister durchaus Potential.

„ZeroClaw ist ein Blick in die Zukunft von Marketing-Teams, nur dass wir heute noch die Architekten sein müssen, bevor Agenten wirklich autonom arbeiten.“

Was ich aus persönlicher Erfahrung noch betonen würde (gilt auch für OpenClaw):

- Nicht Enterprise‑ready: In meinem Test fühlt es sich nicht wie ein “Enterprise‑Produkt” an, das man einem großen Team einfach ausrollt. ZeroClaw hat zwar starke Schutzmechanismen (Workspace‑Scoping, verbotene Pfade, Allowlists, Rate‑Limits), aber das ist immer noch “Privilege + Automation”.

- Was ZeroClaw nicht kann (oder realistisch nicht leisten sollte): Es ist kein Garant für korrekte Aktionen: Ein Agent kann sich irren; die Forschung zu OpenClaw‑artigen Systemen beschreibt genau deshalb, dass operative Privilegien System‑Risiken erhöhen.

- Es “zaubert” keine Berechtigungen herbei: Alles steht und fällt mit Tokens, App‑Rechten, Workspace-Grenzen und deiner Tool-Freigabe. “Approval” und “Supervised” existieren, weil man Agenten eben nicht blind ausführen sollte.

- Es ersetzt keine Governance im Team: Wenn mehrere Personen beteiligt sind, brauchst du klar definierte Prozesse (“wer darf Pairing freigeben, wer darf Cron‑Jobs anlegen, wie wird auditiert?”). ZeroClaw liefert technische Mechanismen (Allowlists/Pairing/Policies), aber Organisations‑Governance bleibt deine Aufgabe.

Auszug Anbieter und Frameworks die Enterprise-Ready sind

Layer | Framework / Anbieter | Status | Fokus |

Orchestration | n8n / LangGraph | Enterprise Ready | Komplexe, visuelle Workflows & Security |

Reasoning | OpenAI / Anthropic | Enterprise Ready | Höchste Intelligenz & Reasoning-Power |

Frameworks | CrewAI / Dify.ai | Prototyping bis Prod. | Multi-Agenten-Zusammenarbeit & RAG |

Infrastructure | Microsoft Azure AI | Enterprise Ready | Compliance, Hosting & Skalierung |

Warum es trotzdem gut für einfache Fälle ist

Wenn du es als “Scheduled Research & Summaries” nutzt, also zur Informations‑Sammlung, -Verdichtung, Erinnerungen, regelmäßige Reviews, dann ist der Nutzen groß und das Risiko beherrschbarer, weil du Autonomie niedrig halten kannst und Actions auf “read‑mostly” beschränkst.

Und ja: Always‑on per Daemon/Scheduler auf einem Server ist genau das, was bei ZeroClaw für mich am meisten Sinn macht. Der Scheduler ist explizit Teil des Daemon‑Betriebs und kann Ergebnisse in Channels liefern.

Alternativen, die je nach Ziel besser passen können

Wenn du primär Code‑Workflows automatisieren willst, ist Claude Code eine sehr naheliegende Alternative, insbesondere dessen Dispatcher bzw. Remote-Control Feature erlaubt Zugriff aus deiner Claude Smartphone App. Leider stoße ich immer wieder auf Limitierungen und muss den Claude Service auf dem Server neu starten und über SSH Anweisungen geben.

Ähnlich positioniert sich Codex CLI von OpenAI als lokaler Coding‑Agent im Terminal, der in einem gewählten Verzeichnis lesen/ändern/ausführen kann.

Wenn du eher ausgereifte Systeme für das Business- oder Enterprise-Umfeld suchst, dann kommst du an CrewAI nicht vorbei. Claude Code und die Open-Source-Variante von CrewAI funktionieren wunderbar. CrewAI bietet auch einen kostenpflichtigen SaaS-Service an.

Wenn du als Marketer/PO eher “Business‑Automation” ohne Server‑Ops willst, sind No‑/Low‑Code‑Automationsplattformen oft pragmatischer: Zapier wirbt mit Orchestrierung über tausende Apps hinweg und “AI workflows/agents” als Managed‑Layer. n8n ist besonders spannend, wenn du Self‑Hosting willst, aber das Self‑Hosting erfordert technische Kenntnisse und kann zu Security‑Issues und Downtime führen. Allerdings hat N8N eine sehr große Community die viele Workflows und Support anbietet. Wenn du Workflows brauchst, in denen du einen klaren Input und genauen Output erwartest, sind solche Tools die bessere Wahl als Agentic KI-Systeme.

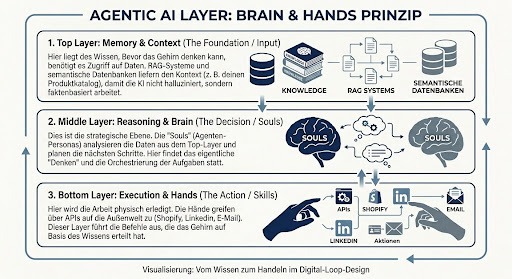

Die Königsdisziplin ist es, beide Welten zu vereinen: Orchestrierung und „Brain“ mit Agentic KI (OpenClaw, ZeroClaw, CrewAI, Claude etc.) und dann die Ausführung über Skills und N8N Workflows – das klassische „Brain and Hands“ Prinzip.

Dieses Bild wurde von Gemini KI generiert.

Wenn du (oder dein Team) doch Engineering‑Kapazität hast und “Agenten als Produkt” bauen willst, sind Frameworks wie LangGraph (von LangChain) relevant, aber das ist eher ein “Baukasten für Entwickler” als ein Endnutzer‑Assistant.

Unterm Strich steht fest: ZeroClaw ist in seiner aktuellen Form noch kein Enterprise-Produkt, das man in einem großen Team ohne dedizierte Governance-Prozesse ausrollt. Es ist vielmehr eine extrem spannende und effiziente Proof-of-Concept-Plattform. Genau dieser Blick in die Zukunft der Automatisierung macht es so wertvoll für mich. Die Richtung ist klar: KI-Agenten werden kommen. Ich bin gespannt, welche der aktuellen Open-Source-Initiativen wie ZeroClaw, OpenClaw, CrewAI oder andere, sich langfristig durchsetzen, welche Geschäftsmodell sich um diese entwickeln und die Lücke zwischen Enthusiasten-Tool und Business-Standard schließen wird.

———

Quellen:

- OpenClaw https://openclaw.ai/

- zeroclaw-labs/zeroclaw: https://github.com/zeroclaw-labs/zeroclaw

- ClawKeeper: Comprehensive Safety Protection for OpenClaw Agents Through Skills, Plugins, and Watchers

- Kept Auditing OpenClaw on AWS Lightsail: 53 Default: https://dev.to/aws-heroes/i-kept-auditing-openclaw-on-aws-lightsail-53-default-skills-no-channel-access-controls-deletable-37e8

- Configuration Guide – ZeroClaw: https://www.mintlify.com/zeroclaw-labs/zeroclaw/configuratio